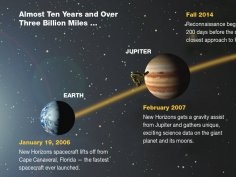

New Horizon przeleci obok Plutona

14 lipca 2015, 08:32Dzisiaj krótko przed godziną 14 sonda New Horizon zbliży się do Plutona na najmniejszą odległość, jaka kiedykolwiek dzieliła tę planetę karłowatą od pojazdu wykonanego ludzką ręką. Sonda najpierw przyjrzy się Plutonowi, a następnie zbada Pas Kuipera. To pierwsza tego typu misja w historii ludzkości.

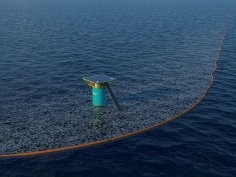

Wielkie sprzątanie już za pięć lat

28 sierpnia 2015, 10:58Ekspedycja zwiadowcza do Wielkiej Pacyficznej Plamy Śmieci, zwana Mega Expedition by Ocean Clean, zakończyła się sukcesem. Ustalono, że w 2020 roku rozpocznie się sprzątanie Plamy.

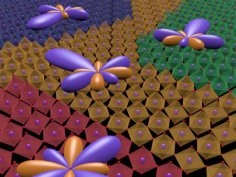

Nowa faza materii

27 października 2015, 11:51Grupa fizyków pracujących pod kierunkiem Davida Hsieha z Kalifornijskiego Instytutu Technologicznego (Caltech) odkryła nieznaną fazę materii. Nowa faza charakteryzuje się niezwykłym sposobem uporządkowania elektronów i być może zostanie w przyszłości wykorzystana do budowy urządzeń elektronicznych.

Drugi nowotwór odkryty u diabłów tasmańskich

30 grudnia 2015, 10:36Na łamach Proceedings of the National Academy of Science naukowcy informują o odkryciu drugiego zakaźnego nowotworu pyska diabłów tasmańskich. Dotychczas znano dwa zaraźliwe nowotwory - jeden to nowotwór pyska diabłów tasmańskich, który przenosi się przez ugryzienia, drugi to przenoszony drogą płciową psi guz (CTVT)

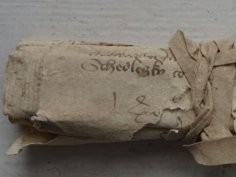

Średniowieczne dokumenty sądowe z Gniezna

18 marca 2016, 10:45Szczegółowe zeznania świadków, barwne opisy napadu, kłótni i innych niesnasek średniowiecznych mieszkańców Polski odczytali historycy w niedawno odkrytym, olbrzymim zbiorze dokumentów pochodzącym z gnieźnieńskiego sądu kościelnego.

Indie wystrzeliły niewielki prom kosmiczny

24 maja 2016, 10:50Indie wystrzeliły niewielki prom kosmiczny i mają nadzieję dołączyć do grona producentów pojazdów kosmicznych wielokrotnego użytku. Reusable Launch Vehicle - Technology Demonstrator (RLV-TD) to 7-metrowy bezzałogowy pojazd wyniesiony przez rakietę HS9

Nie poradzimy sobie z autonomicznymi samochodami?

19 lipca 2016, 10:11Koncerny motoryzacyjne rozwijające autonomiczne samochody zakładają, że w razie awarii człowiek przejmie kontrolę nad pojazdem. Niestety, doświadczenia z innych środków transportu pokazują, że założenie to może być błędne. Osoby prowadzące półautonomiczne pojazdy podejmują katastrofalne decyzje

Transmisja kulturowa u trzmieli

6 października 2016, 10:30Trzmiele mogą się nauczyć ciągnąć linkę dla jedzenia i przekazać tę umiejętność kolonii.

Obrazowanie w angstremach

2 grudnia 2016, 10:15Fizycy z University of Melbourne opisali technikę, która pozwoliłaby na zbudowanie kwantowego skanera do nanorezonansu magnetycznego. Taki skaner wykorzystywałby magnetyczne właściwości atomowych kubitów i pozwalał na uzyskiwanie obrazów o rozdzielczości liczonej w angstremach (10-10 metra, 0,1 nanometra)

Rekordzistka wśród turbin wiatrowych

1 lutego 2017, 14:07Olbrzymia turbina wiatrowa należąca do duńskiej firmy MHI Vestas Offshore pobiła rekord generowania mocy z takiego urządzenia. Turbina ustawiona w pobliżu wybrzeża w Østerlid wygenerowała w ciągu dobry 216 MWh